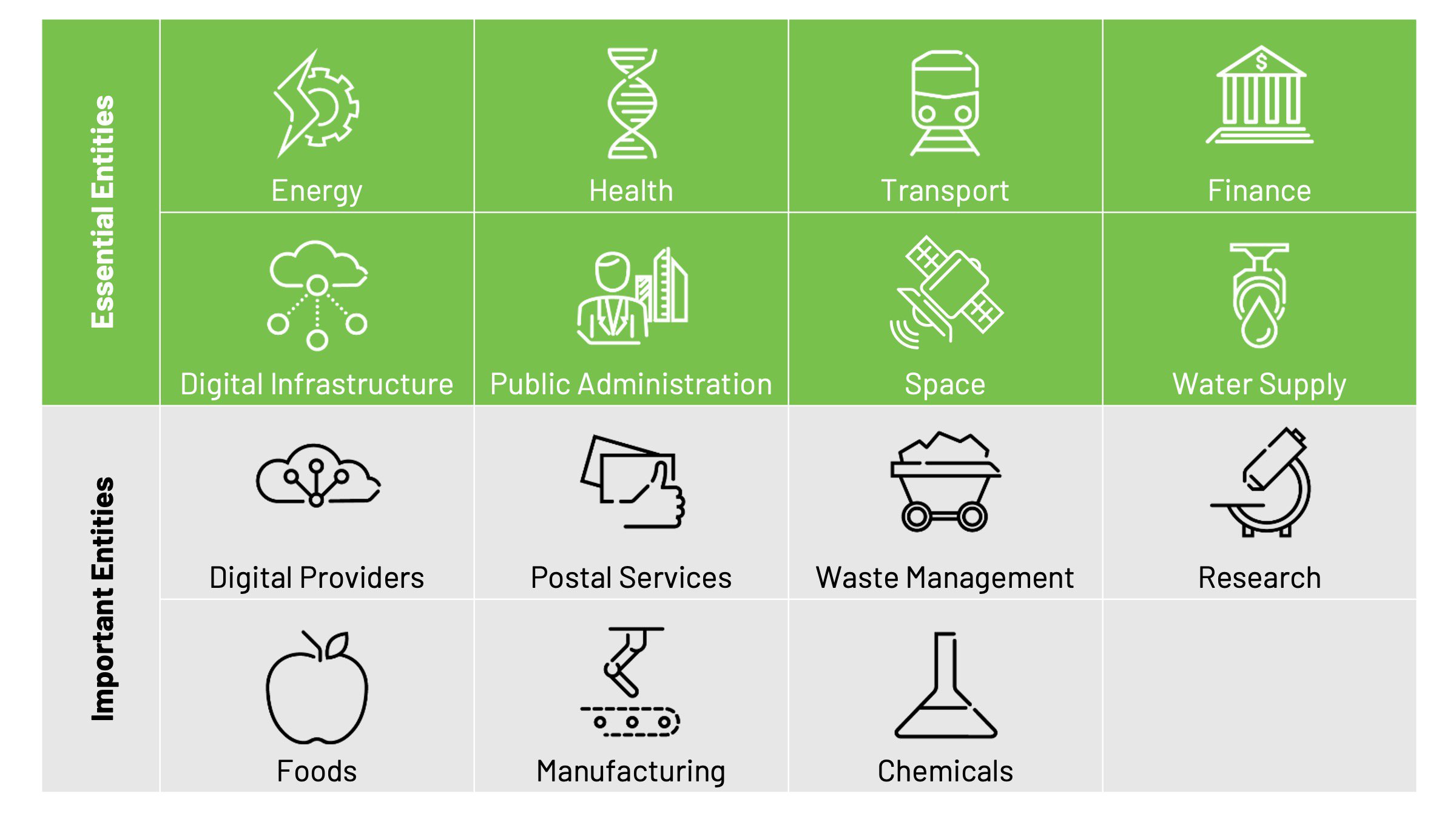

D’ici octobre 2024, les États membres de l’UE doivent transposer dans les droits nationaux la version 2 de la directive européenne sur la sécurité des réseaux et des systèmes d’information (NIS2). Cette directive, qui remplace la directive NIS1 de 2016, renforce les critères de cybersécurité applicables et les pénalités en cas de non-respect de la législation nationale. Ces critères doivent être mis en œuvre par toute entreprise considérée comme ‘essentielle’ ou ‘importante’ (cf. ci-dessous).

Nos consultants en cybersécurité OT peuvent vous assister et vous aider à garantir votre conformité à travers les démarches suivantes :